企業向けサイバーフォレンジックツール

ここ数年で、内部統制、JSOX法、情報の電子化、セキュリティ対策、ファイヤーフォール、アンチウィルス、暗号化とさまざまなキーワードでセキュリティ対策を行いシステムが強固に守られるようになってきました。しかし、依然毎日のように情報漏洩のニュースが報道されているのは、犯罪手口が日々巧妙に進化しているからです。

特にサイバー攻撃という言葉をよく耳にしますが、外部からの攻撃、内部からの攻撃、また直接攻撃するのでは無くメールの添付を利用したり、Webにアクセスさせウイルス感染させるといった間接攻撃もあとを経ちません。

弊社取り扱い製品と使えばそれらに対するアプローチも可能です。

ウイルス感染対策

- CAPlogger(Communication And Process Logger)

- プロセスと通信の状況を常時記録

- SFChecker(Suspicious File Checker)

- 指定プログラムの削除・状況把握

⇒ウイルス対策ソフトで検知できないウイルスを削除することが可能。

⇒CAPLogerと組み合わせれば、より効率的にウイルス検知→削除を行うことが出来ます。

- 指定プログラムの削除・状況把握

ネットワーク越しの調査・解析

- EnCase Enterprise

- ネットワーク越しに、削除ファイル、改竄ファイル、隠しファイル、削除メール、Web履歴、接続デバイス、ダウンロードデータなどを短時間で発見し、レポート化できます。

CAPLogerの特徴

- プロセスと通信の状況を常時記録。

一定期間(デフォルトは1日単位)でログファイルをアーカイブします。

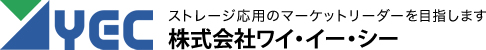

以下は、各PC内へ記録される生データ例で、日時、IPアドレス、プロセス名、ポート番号、プロセスの起動パス情報などがある。ファイルはExcelで読込可能。

2014,07,03,16,55,43,0679,PROCESS_MODLOAD,3900,,\Windows\System32\sfc_os.dll,,,,,,,

2014,07,03,16,55,43,0679,PROCESS_MODLOAD,3900,,\ProgramFiles\CommonFiles\System\MSMAPI\1041\MSMAPI32.DLL,,,,,,,

2014,07,03,16,55,43,0679,PROCESS_MODLOAD,3900,,\Windows\winsxs\x86_microsoft.vc80.crt_1fc8b3b9a1e18e3b_8.0.50727.

4940_none_d08cc06a442b34fc\msvcr80.dll,,,,,,,

2014,07,03,16,55,43,0679,PROCESS_MODLOAD,3900,,\ProgramFiles\MicrosoftOffice\Office12\OLMAPI32.DLL,,,,,,,

2014,07,03,16,55,43,0679,PROCESS_MODLOAD,3900,,\Windows\winsxs\x86_microsoft.windows.common-controls_6595b64144ccf1df_6.0.7601.17514_none_41e6975e2bd6f2b2\comctl32.dll,,,,,,,

ログから読める情報例

- 本当にウイルスが感染したのか確認

- 不審な通信を行うプロセスと親子関係にあるプロセスは、関係ファイルとみたほうがよい。

- 不審なプロセスの通信先IPアドレスが社内の場合、社内感染を発見できるため、その通信先のPCが次の調査対象となる。

- 不審なプロセスにより外部へ通信を行っていた場合は、情報漏えいの可能性がある。

運用例

ウイルスの感染が判明した場合、以下の例で生データを加工していく

手順① アクセス先と時間帯からその発生通信を突き止める。

手順② プロセスIDから関係したファイルを全て洗い出す。

手順③ 他PCへの感染がないかを確認する。

なお、アクセス先から関係ラインを自動的に抽出するスクリプトも提供。

SFCeckerの特徴

設定したファイルに対して、以下の行為を実施します。

- 存在情報

どのPCのどのディレクトリに存在しているのかの情報提供 - 削除指示

指定ファイルを痕跡を残さずに削除 - 複製/移動

指定ファイルを指定したディレクトリへ複製または移動が可能 - 実行情報

実行の有無

★上記実行した結果は、レポートとして、出力される。

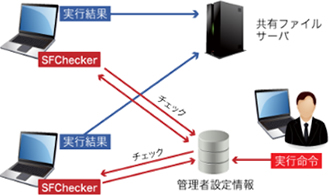

構成

本プログラムを各PCにインストール。

起動は、Startupまたはタスクスケジューラに登録することで実行される。

動作環境は、PCが設定ファイルを保存したファイルサーバへアクセスできること、PCからのレポート出力先となるファイルサーバがあること。

管理者がファイルサーバ上の管理者設定情報(テキストファイル)に、どんなファイルに何を行いたいかを設定し、プログラムがそれを読み込んで実行。結果はレポートファイルとして指定ディレクトリに保存されるので、管理者はそれをチェック可能。

OUTPUT

削除結果、動作状況などのパソコン毎のレポート

検出結果レポート項目例:

- 実行開始日時

- ドメイン名

- コンピュータ名

- ログインユーザー名

- 検索結果

レポートは1PC、1ファイル。

ディレクトリに集まったレポートを管理者がキーワードで検索を行い、その数を容易に把握可能。

なお、専用解析ツールをサポート予定。

製品紹介